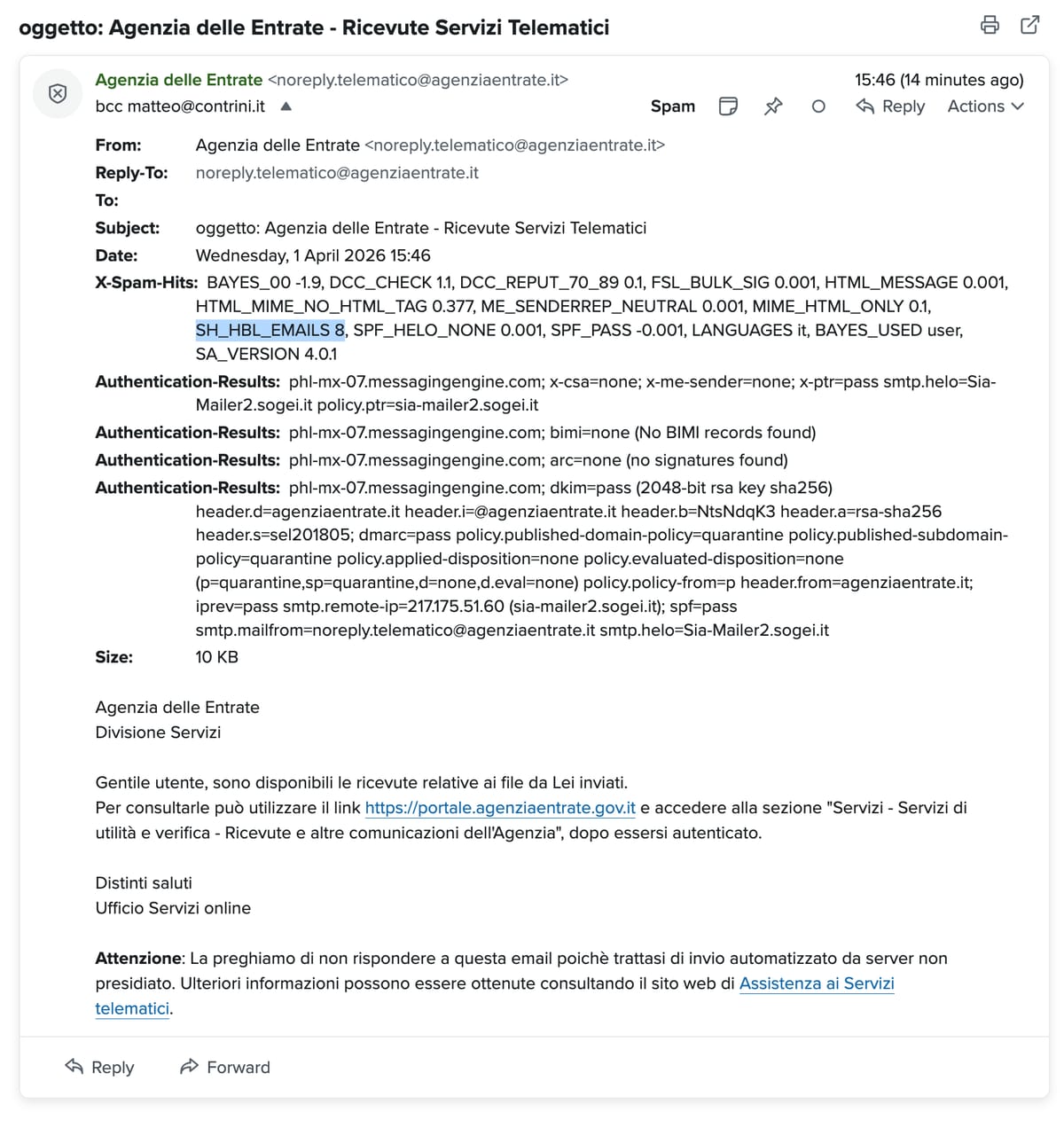

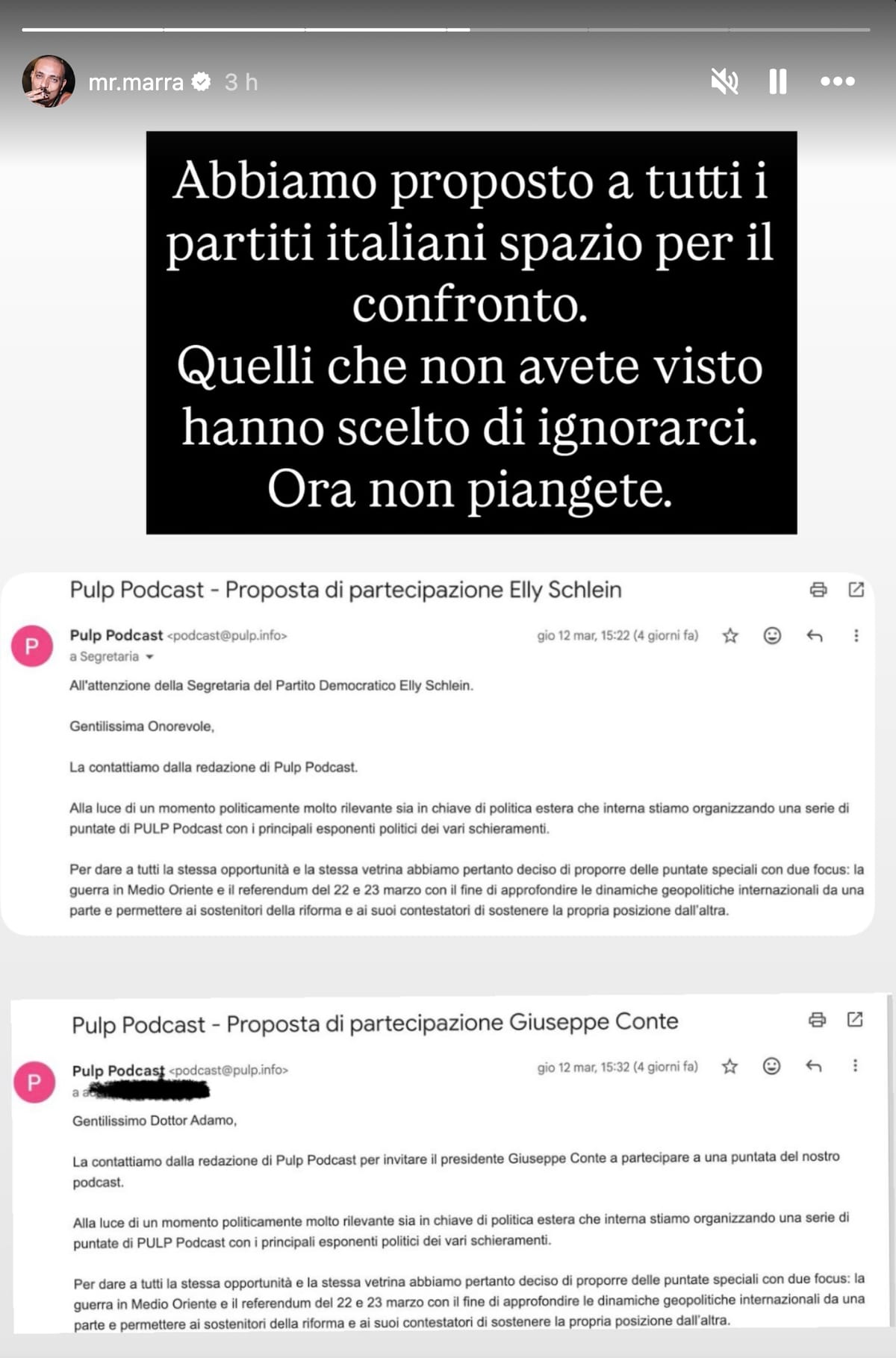

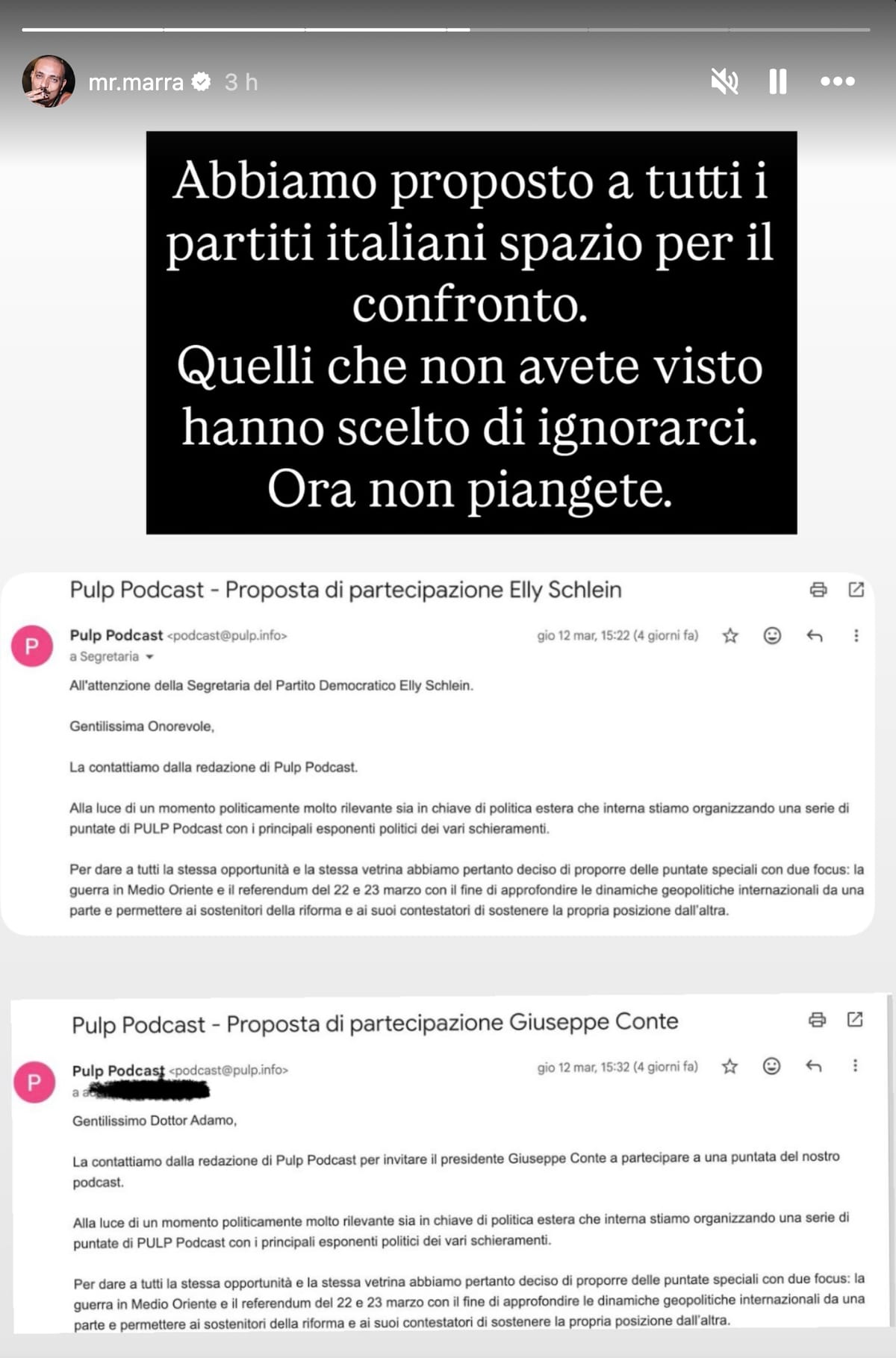

Davide Marra di Pulp Podcast dice che non gli hanno risposto alle email di invito:

Il dominio mittente pulp.info ha le email in hosting su Google Workspace:

❯ dig pulp.info MX +short

5 alt1.aspmx.l.google.com.

1 aspmx.l.google.com.

5 alt2.aspmx.l.google.com.

10 alt4.aspmx.l.google.com.

10 alt3.aspmx.l.google.com.

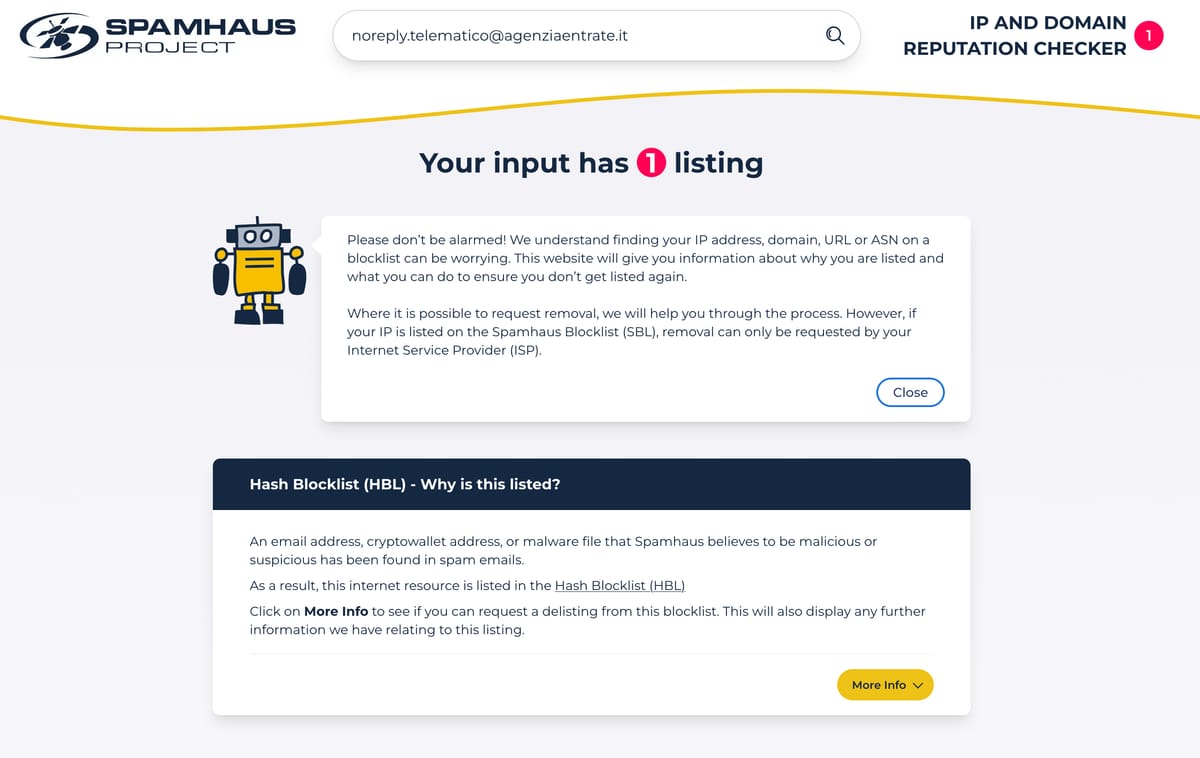

Per cui dovrebbe esserci un record SPF per autorizzare Google Workspace a inviare email da quel dominio:

❯ dig pulp.info TXT +short

"v=spf1 include:spf.webapps.net ~all"

"google-site-verification=EYlW2K4aQg6ksmXcCNCcFMUN85ebneJDbSW8NhJRXbs"

Ma in realtà il record autorizza solo spf.webapps.net, che fa capo a Register.it, dove il dominio è registrato.

Vediamo se almeno c'è una firma DKIM personalizzata, che salverebbe la situazione nell'ambito dell'allineamento DMARC. Il selettore proposto di default da Google nella admin console è google, quindi cerchiamo il relativo record DNS che dovrebbe contenere la chiave pubblica DKIM:

❯ dig google._domainkey.pulp.info TXT

; <<>> DiG 9.20.20 <<>> google._domainkey.pulp.info TXT

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NXDOMAIN, id: 45823

;; flags: qr rd ra ad; QUERY: 1, ANSWER: 0, AUTHORITY: 1, ADDITIONAL: 1

[...]

Non c'è (NXDOMAIN). Vediamo se c'è comunque DMARC:

❯ dig _dmarc.pulp.info TXT

; <<>> DiG 9.20.20 <<>> _dmarc.pulp.info TXT

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NXDOMAIN, id: 13037

;; flags: qr rd ra ad; QUERY: 1, ANSWER: 0, AUTHORITY: 1, ADDITIONAL: 1

[...]

Non c'è. Beh, forse l'email è finita in spam... :)